La fonction SOMMEPROD ne s’arrête pas à la simple somme pondérée : elle orchestre multiplications et additions sur des plages...

La synchronisation automatique entre Google Photos et Google Drive ne fonctionne plus comme avant, depuis la séparation des deux services...

Répondre à plusieurs destinataires d’un SMS en une seule opération n’est pas toujours pris en charge nativement par tous les...

L’informatique adore jouer avec nos nerfs : un PDF censé arriver en sauveur se transforme soudain en mur infranchissable. Un clic,...

Lorsque l’on envoie un message sur une application de messagerie, on attend souvent une réponse rapide. Il arrive parfois que...

Les entreprises cherchent de plus en plus à optimiser leurs ressources informatiques. Le concept de cloud computing devient incontournable. Il...

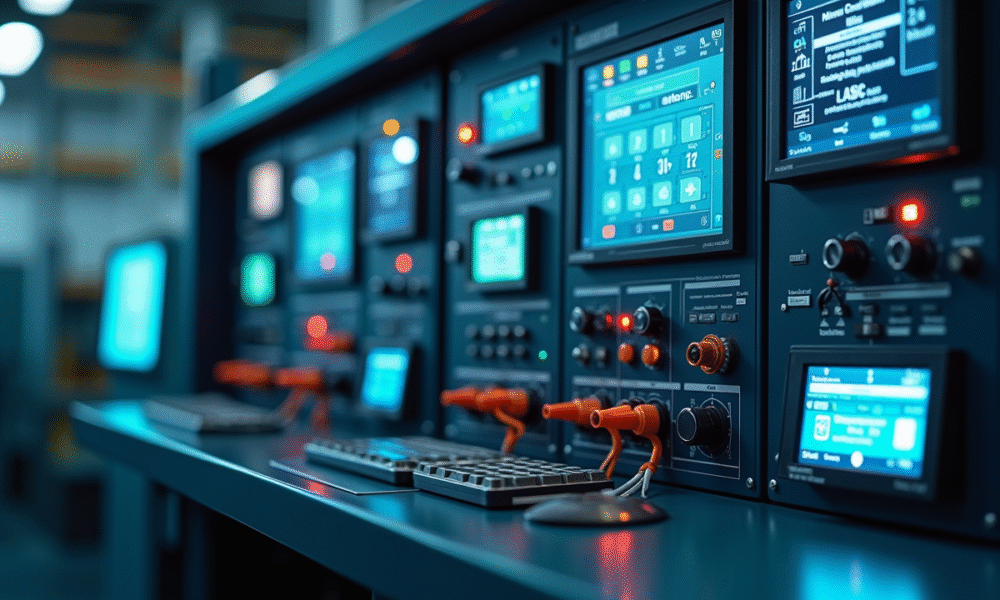

Aucun système automatisé n’atteint son objectif sans l’intégration de cinq éléments fondamentaux, quel que soit le secteur ou le niveau...

Plus de 70 % des informations circulant sur les réseaux ne passent par aucune vérification éditoriale. Les algorithmes privilégient la...

Un grain de sable dans l’engrenage numérique, et c’est la machine qui s’emballe : 460 millions de dollars évaporés en...

Un canard jaune, posé sur le coin d’un bureau, observe silencieusement la danse des lignes de code. Pour les initiés...

Un logiciel libre se définit par quatre libertés fondamentales : l’utilisation sans restriction pour tout usage, l’étude et la modification...

Les ordinateurs actuels, qu’ils soient portables ou de bureau, sont de plus en plus puissants. Cette performance accrue s’accompagne souvent...

Un audit interne ne détecte pas toujours les failles exploitées lors d’un audit externe. Certaines normes imposent des contrôles annuels,...

Une clé de produit Windows perdue ne bloque pas systématiquement l’accès à l’activation du système. Certains ordinateurs affichent la clé...

Un simple clic, et la promesse d’un colis tant désiré déclenche une mécanique invisible. Derrière la joie immédiate de l’achat,...

L’empreinte écologique des entreprises, mesurée par les critères ESD (Environnement, Social, Gouvernance), devient un point fondamental pour les acteurs économiques....

Les failles, ces fractures géologiques, résultent de l’action des forces tectoniques sur la croûte terrestre. Elles se manifestent souvent par...

Les cyberattaques se multiplient et deviennent de plus en plus sophistiquées. Chaque jour, des entreprises et des particuliers subissent des...

Un rival décroche un marché avec dix secondes de TikTok, pendant que vous hésitez encore sur la couleur de la bannière Facebook. Voilà le vrai visage...

Un boulanger lance son pain aux céréales, mais ce n’est pas la chaleur de la croûte qui attire la foule. C’est un flyer, bricolé sur son...

Un grain de sable dans l’engrenage numérique, et c’est la machine qui s’emballe : 460 millions de dollars évaporés en trois quarts d’heure à peine, parce...

Un canard jaune, posé sur le coin d’un bureau, observe silencieusement la danse des lignes de code. Pour les initiés de la Programmation Orientée Objet, ce...

Un ordinateur qui fait la grève sans prévenir, c’est parfois plus déstabilisant qu’un message laissé sans réponse. Un simple grésillement, une odeur suspecte ou une série...

Il suffit parfois d’un détail à peine visible pour transformer une vitrine numérique en terrain vague déserté. Trois secondes d’attente, et c’est l’équivalent d’une vitrine qui...

Même les métiers les plus éloignés du numérique n’y échappent plus : avoir son site web n’est plus une option, c’est devenu une évidence. Pourtant, quand...

L’empreinte écologique des entreprises, mesurée par les critères ESD (Environnement, Social, Gouvernance), devient un point fondamental pour les acteurs économiques. Cette approche permet non seulement de...

Les failles, ces fractures géologiques, résultent de l’action des forces tectoniques sur la croûte terrestre. Elles se manifestent souvent par des mouvements brusques, donnant naissance à...

Les avancées technologiques redéfinissent chaque jour les contours du marketing numérique. D’ici à 2025, l’intelligence artificielle, la réalité augmentée et le big data joueront un rôle...

Une API peut exister sans documentation publique ni accès direct, mais rester indispensable à des milliers d’applications. Certaines plateformes restreignent...

La majorité des courriels envoyés chaque jour ne sont jamais ouverts. Pourtant, un simple changement de formulation dans l’objet peut...

Aucun système automatisé n’atteint son objectif sans l’intégration de cinq éléments fondamentaux, quel que soit le secteur ou le niveau...

La fonction SOMMEPROD ne s’arrête pas à la simple somme pondérée : elle orchestre multiplications et additions sur des plages...

La synchronisation automatique entre Google Photos et Google Drive ne fonctionne plus comme avant, depuis la séparation des deux services...

Un mot-clé à faible volume attire parfois plus de conversions qu’un terme très recherché. L’accumulation de synonymes peut pénaliser la...